Способы обнаружения закладных устройств

| Код | 352505 | ||

| Дата создания | 2013 | ||

| Страниц | 33 ( 14 шрифт, полуторный интервал ) | ||

| Источников | 8 | ||

| Изображений | 6 | ||

|

Файлы

|

|||

|

Без ожидания: файлы доступны для скачивания сразу после оплаты.

Ручная проверка: файлы открываются и полностью соответствуют описанию.

|

|||

Образцы страниц развернуть (33)

Содержание

Введение

Информационная безопасность играет все возрастающую роль в жизнедеятельности общества. Одними из основных источников угроз информационной безопасности являются деятельность иностранных разведывательных и специальных служб, преступных сообществ, организаций, групп, формирований и противозаконная деятельность отдельных лиц, направленная на сбор или хищение ценной информации, закрытой для доступа посторонних лиц. Причем в последние годы приоритет в данной сфере деятельности смещается в экономическую область.

Главной причиной возникновения промышленного (экономического) шпионажа является стремление к реализации конкурентного преимущества - важнейшего условия достижения успеха в рыночной экономике.

В условиях ожесточенной конкурентной борьбы на международном рынке масштабы промышленного шпионажа резко возрастают. Все шире используются плоды научно-технического прогресса. Шпионаж становится гибче, изощреннее и аморальнее. Наиболее активно промышленным шпионажем занимаются транснациональные корпорации. Подобно большому бизнесу экономическая разведка не знает границ. В нашей стране промышленный шпионаж осуществляется в целях: овладения рынками сбыта, подделки товаров, дискредитации или устранения (физического или экономического подавления) конкурентов, срыва переговоров по контрактам, перепродажи фирменных секретов, шантажа определенных лиц, создания условий для подготовки и проведения террористических и диверсионных акций.

На рынке России представлен арсенал самых современных технических средств промышленного шпионажа, которые находят все более широкое применение на практике.

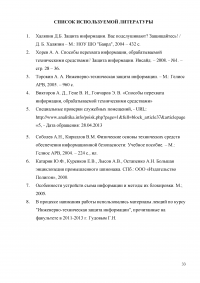

Список литературы [ всего 8]

- Халяпин Д.Б. Защита информации. Вас подслушивают? Защищайтесь! / Д. Б. Халяпин – М.: НОУ ШО "Баярд", 2004 – 432 с.

- Хорев А. А. Способы перехвата информации, обрабатываемой техническими средствами// Защита информации. Инсайд. – 2008. - №1. – стр. 28 – 36.

- Торокин А. А. Инженерно-техническая защита информации. – М.: Гелиос АРВ, 2005. – 960 с.

- Викторов А. Д., Гене В. И., Гончаров Э. В. «Способы перехвата информации, обрабатываемой техническими средствами»

- Специальные проверки служебных помещений, - URL: http://www.analitika.info/poisk.php?page=1&full=block_article37&articlepage=5, - Дата обращения: 28.04.2013

- Соболев А.Н., Кириллов В.М. Физические основы технических средств обеспечения информационной безопасности: Учебное пособие. – М.: Гелиос АРВ, 2004. – 224 с., ил.

- Катарин Ю.Ф., Куренков Е.В., Лысов А.В., Остапенко А.Н. Большая энциклопедия промышленного шпионажа. СПб.: ООО «Издательство Полигон», 2000.

- Особенности устройств съема информации и методы их блокировки. М.; 2005.

- В процессе написания работы использовались материалы лекций по курсу "Инженерно-техническая защита информации", прочитанные на факультете в 2011-2013 г. Гудовым Г.Н.