Разработка методики выбора средств защиты персональных данных, хранящихся в ЛВС предприятия

| Код | 204917 | ||||||

| Дата создания | 2017 | ||||||

| Страниц | 112 ( 14 шрифт, полуторный интервал ) | ||||||

| Источников | 7 | ||||||

| Изображений | 11 | ||||||

|

Файлы

|

|||||||

|

Без ожидания: файлы доступны для скачивания сразу после оплаты.

Ручная проверка: файлы открываются и полностью соответствуют описанию. Документ оформлен в соответствии с требованиями ГОСТ.

|

|||||||

Образцы страниц развернуть (118)

Описание

Содержание

Введение

В данной дипломной работе будет рассмотрен актуальный подход к построению системы защиты персональных данных на предприятии.

Цель дипломного проекта: разработать методику выбора средств защиты персональных данных, хранящихся в ЛВС предприятия.

В рамках рассмотрения данной темы производится постановка следующих задач для исследования и решения в ходе работы:

- выполнить обследование и описание типового объекта защиты для постановки исходных данных;

- произвести моделирование угроз и моделирование нарушителя информационной безопасности;

- разработать математическую модель методики выбора средств защиты информации на основании исходных данных;

- произвести выбор технических средств защиты на основании результатов расчета;

- описать технические решения по защите персональных данных;

- описать организационные решения по защите персональных данных;

- описать нормативно-правовую базу Российской Федерации в отношении персональных данных;

- разработать экономическую модель расчета проекта по реализации системы защиты персональных данных.

Фрагмент работы для ознакомления

1.1 Описание объекта информатизации и выбор объекта защиты

Наименование объекта информатизации: ООО "Инфо-Рельс" (далее Объект).

Расположение: РФ, г. Москва, территория промышленной зоны.

Контролируемая зона: периметр и внутренняя территория ООО "Инфо-Рельс".

Характеристики объектовой безопасности: по внешнему периметру Объект соседей не имеет, вход на территорию Объекта разграничен, допуск на территорию Объекта несанкционированных третьих лиц - запрещен, объект оснащен техническими средствами охраны (периметральная охранная сигнализация, периметральное и территориальное видеонаблюдение, система контроля и управления доступом, охранная сигнализация зданий).

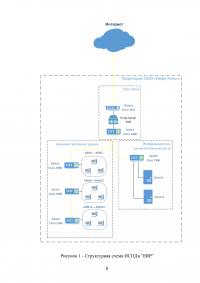

Объект защиты: ИСПДн "ERP".

Сведения об ИСПДн представлены в Таблице 1.

...

Таблица 1 - Сведения об ИСПДн "ERP"

...

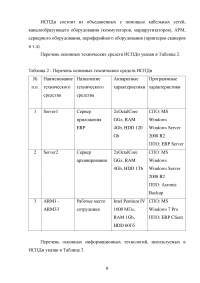

Таблица 2 - Перечень основных технических средств ИСПДн

...

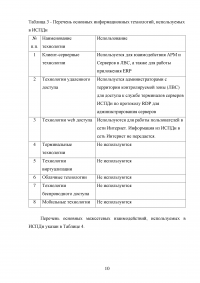

Таблица 3 - Перечень основных информационных технологий, используемых в ИСПДн

...

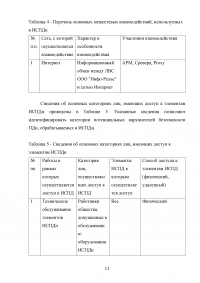

Таблица 4 - Перечень основных межсетевых взаимодействий, используемых в ИСПДн

...

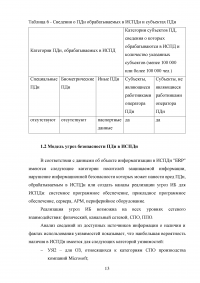

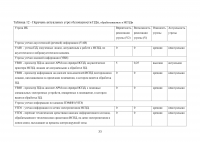

Таблица 5 - Сведения об основных категориях лиц, имеющих доступ к элементам ИСПДн

...

Таблица 6 - Сведения о ПДн обрабатываемых в ИСПДн и субъектах ПДн

...

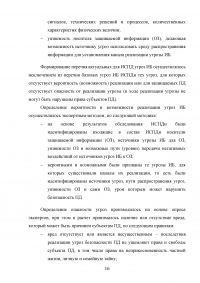

1.2 Модель угроз безопасности ПДн в ИСПДн

В соответствии с данными об объекте информатизации в ИСПДн "ERP" имеются следующие категории носителей защищаемой информации, нарушение информационной безопасности которых может нанести вред ПДн, обрабатываемым в ИСПДн или создать каналы реализации угроз ИБ для ИСПДн: системное программное обеспечение, прикладное программное обеспечение, сервера, АРМ, периферийное оборудование.

Реализация угроз ИБ возможна на всех уровнях сетевого взаимодействия: физический, канальный сетевой, СПО, ППО.

...

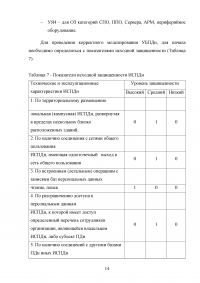

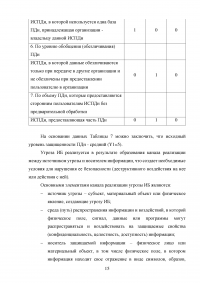

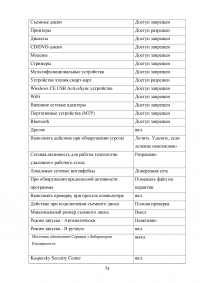

Таблица 7 - Показатели исходной защищенности ИСПДн

...

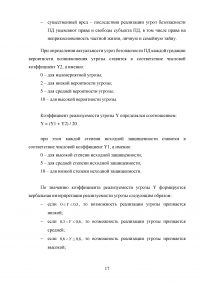

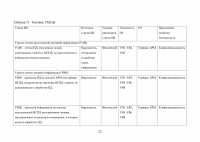

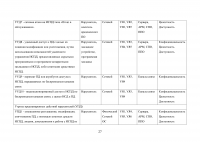

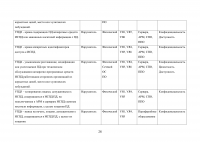

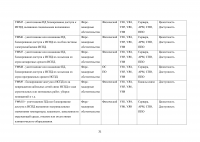

Таблица 8 - Методика выбора актуальных УБПДн

...

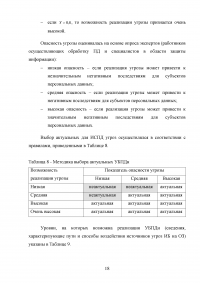

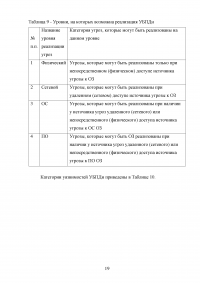

Таблица 9 - Уровни, на которых возможна реализация УБПДн

...

Таблица 10 - Категории уязвимостей УБПДн

...

Таблица 11 - Базовые УБПДн

...

Таблица 12 - Перечень актуальных угроз безопасности ПДн, обрабатываемых в ИСПДн

...

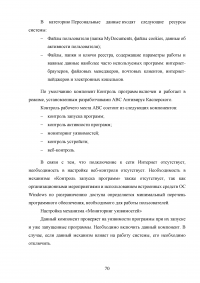

2.1 Состав технических мер по обеспечению безопасности ПДн при их обработке в ИСПДн

В соответствии с 21-м приказом ФСТЭК в ИСПДн должен быть осуществлен следующий состав мер по обеспечению безопасности ПДн:

- идентификация и аутентификация субъектов доступа и объектов доступа;

...

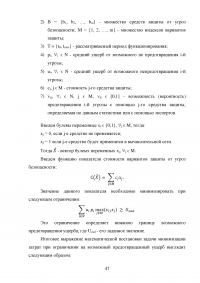

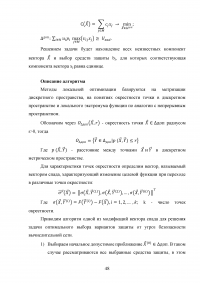

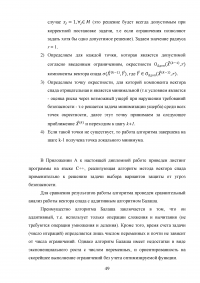

3 Критерии поиска оптимального средства защиты

Математическая задача

Выбор средства защиты информации по заданному критерию оптимальности.

...

Определение объекта оптимизации

Объектом оптимизации выступает значение показателя качества при заданных ограничениях.

В качестве показателя качества можно рассматривать следующие критерии:

- минимизация затрат на приобретение СЗИ;

- оценка риска через возможный ущерб при нарушении требований безопасности.

Предположив, что бюджет предприятия на построение СЗИ не ограничен в качестве критерия оптимальности выбран критерий - оценки риска через возможный ущерб при нарушении требований безопасности.

В качестве метода оптимизации рассматривается метод вектора спада. Данный метод выбран по совокупным признакам: простота реализации, обеспечение получения локального оптимума за полиномиальное время.

...

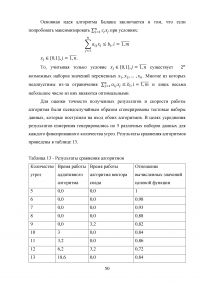

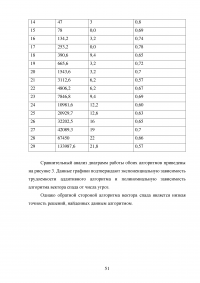

Таблица 13 - Результаты сравнения алгоритмов

...

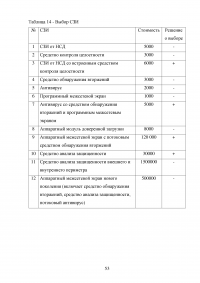

Таблица 14 - Выбор СЗИ

...

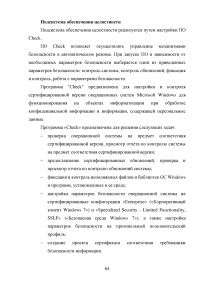

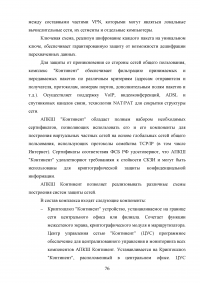

4.1 Технические решения

В технические решения входят подсистемы по обеспечению информационной безопасности ИСПДн. СЗИ выбираются на основании экспертных суждений о их применимости в данном проекте.

...

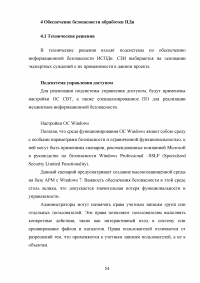

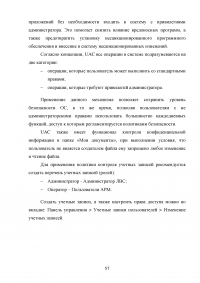

Подсистема управления доступом

Для реализации подсистемы управления доступом, будут применены настройки ОС СВТ, а также специализированное ПО для реализации механизмов информационной безопасности.

...

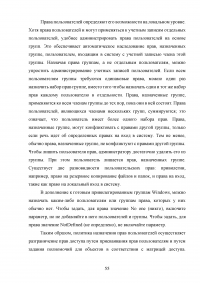

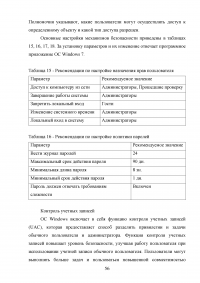

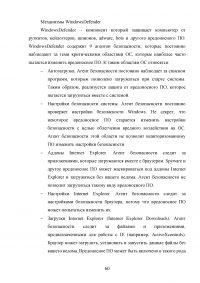

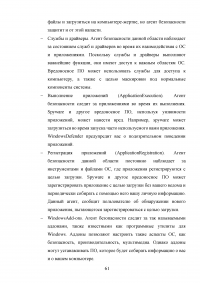

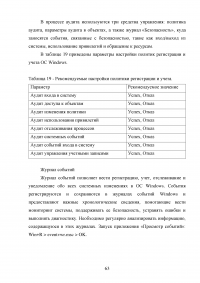

Настройки ОС Windows

Полагая, что среда функционирования ОС Windows являет собою среду с особыми параметрами безопасности и ограниченной функциональностью, к ней могут быть применимы сценарии, рекомендованные компанией Microsoft в руководстве по безопасности Windows Professional –SSLF (Specialized Security Limited Functionality).

...

Таблица 15 - Рекомендации по настройке назначения прав пользователя

...

Таблица 16 - Рекомендации по настройке политики паролей

...

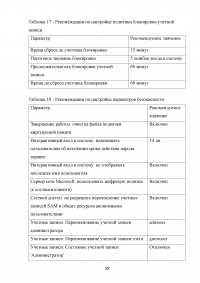

Таблица 17 - Рекомендации по настройке политики блокировки учетной записи

...

Таблица 18 - Рекомендации по настройке параметров безопасности

...

Таблица 19 - Рекомендуемые настройки политики регистрации и учета

...

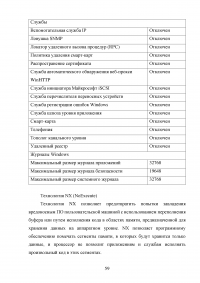

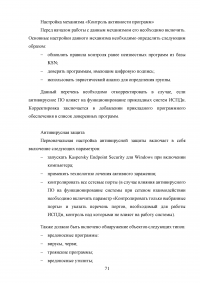

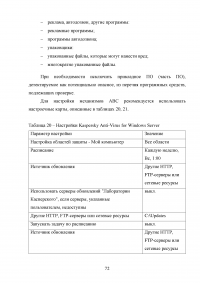

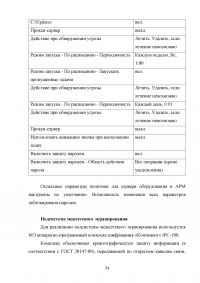

Таблица 20 – Настройки Kaspersky Anti-Virus for Windows Server

...

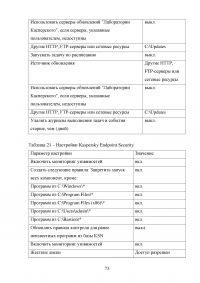

Таблица 21 – Настройки Kaspersky Endpoint Security

...

4.2 Организационные решения

Все носители документированной информации (на бумажной, магнитной, оптической, иной основе), используемые в процессе обработки информации в ИСПДн, подлежат учету в подразделении, обрабатывающем эту информацию.

Учет съемных носителей информации на магнитной или оптической основе, а также распечаток текстовой, графической и иной информации на бумажной или пластиковой (прозрачной) основе осуществляется по журналам установленной формы, в том числе автоматизировано с использованием СВТ.

Временно неиспользуемые носители информации (в т. ч. носители резервных копий системного и прикладного ПО, данных, архивные копии конфигураций сетевого и телекоммуникационного оборудования) должны храниться в местах, недоступных для посторонних лиц.

...

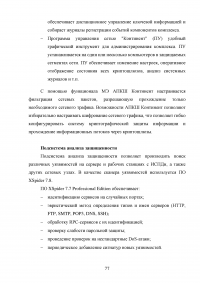

5 Персональные данные в РФ. Общие положения.

Персональные данные — любая информация, относящаяся прямо или косвенно к определенному или определяемому физическому лицу (субъекту персональных данных).

Данное определение является ключевым в законодательстве РФ в отношении обработки персональных данных и напрямую вытекает из терминологии 152-ФЗ "О персональных данных".

В мировой практике термин "персональные данные" впервые появился в 1976 году, когда комитетом министров Совета Европы была разработана Конвенция "О защите физических лиц при обработке персональных данных, осуществляемая на международном уровне". В начале 2000-х в России была ратифицирована данная конвенция, после чего началось создание нормативно-правовой базы в отношении использования ПДн. И наконец в 2006 году Государственной думой РФ был принят закон - Федеральный закон №152 "О персональных данных", который регламентировал вопросы касающиеся: получения, обработки, передачи, а также защиты ПДн. В 2011 году в ФЗ 152 был внесен ряд значительных изменений, направленных на конкретизацию отдельных пунктов и дополнение мер по обеспечению безопасности ПДн.

Основные тезисы ФЗ 152:

...

6.1 Требуемые ресурсы

Расчет трудоемкости является основополагающим для определения общих затрат на реализацию проекта, так как через него, в конечном итоге, оценивается один из основных затратных показателей – совокупные затраты на оплату труда исполнителей.

Общие затраты труда на реализацию проекта определяются как:

...

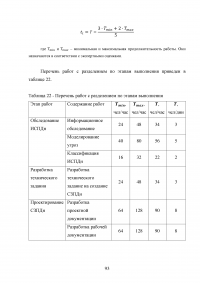

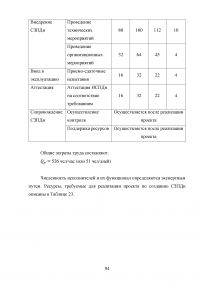

Таблица 22 - Перечень работ с разделением по этапам выполнения

...

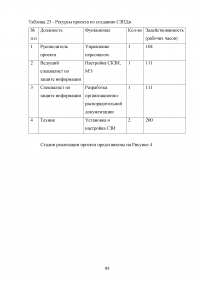

Таблица 23 - Ресурсы проекта по созданию СЗПДн

...

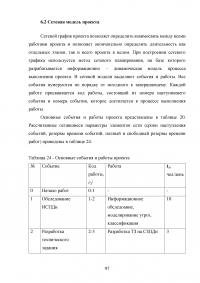

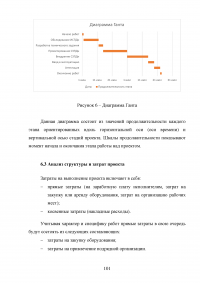

6.2 Сетевая модель проекта

Сетевой график проекта позволяет определить взаимосвязь между всеми работами проекта и позволяет окончательно определить длительность как отдельных этапов, так и всего проекта в целом. При построении сетевого графика используется метод сетевого планирования, на базе которого разрабатывается информационно – динамическая модель процесса выполнения проекта. В сетевой модели выделяют события и работы. Все события нумеруются по порядку от исходного к завершающему. Каждой работе присваивается код работы, состоящий из номера наступившего события и номера события, которое достигается в процессе выполнения работы.

...

Таблица 24 - Основные события и работы проекта

...

Таблица 25 - Рассчитанные параметры сетевой модели

...

Таблица 26 – Календарный график работ

...

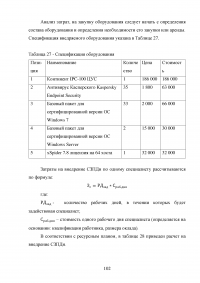

6.3 Анализ структуры и затрат проекта

Таблица 27 - Спецификация оборудования

...

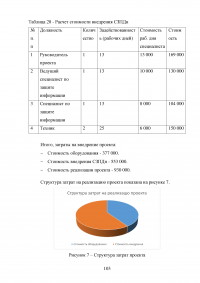

Таблица 28 - Расчет стоимости внедрения СЗПДн

...

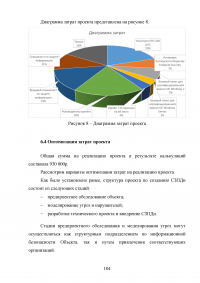

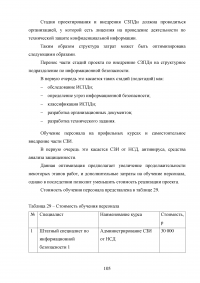

6.4 Оптимизация затрат проекта

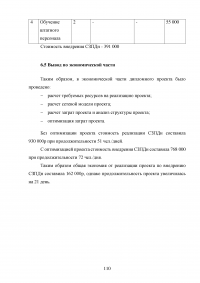

Общая сумма на реализацию проекта в результате калькуляций составила 930 000р.

Рассмотрим варианты оптимизации затрат на реализацию проекта.

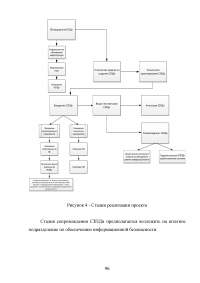

Как было установлено ранее, структура проекта по созданию СЗПДн состоит из следующих стадий:

...

Таблица 29 – Стоимость обучения персонала

...

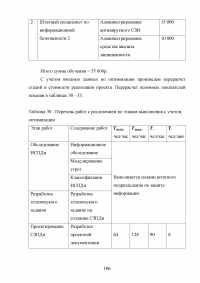

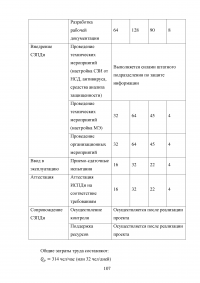

Таблица 30 - Перечень работ с разделением по этапам выполнения с учетом оптимизации

...

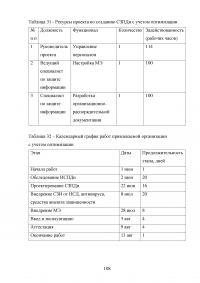

Таблица 31 - Ресурсы проекта по созданию СЗПДн с учетом оптимизации

...

Таблица 32 – Календарный график работ привлекаемой организации

...

Таблица 33 - Расчет стоимости внедрения СЗПДн с учетом оптимизации

...

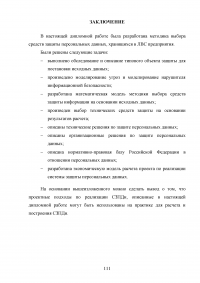

ЗАКЛЮЧЕНИЕ

В настоящей дипломной работе была разработана методика выбора средств защиты персональных данных, хранящихся в ЛВС предприятия.

Были решены следующие задачи:

- выполнено обследование и описание типового объекта защиты для постановки исходных данных;

...

ПРИЛОЖЕНИЕ А

Код программы

...

ПРИЛОЖЕНИЕ Б

Алгоритм работы программы

...

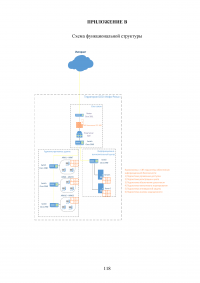

ПРИЛОЖЕНИЕ В

Схема функциональной структуры

...

Список литературы [ всего 7]

- Федеральный закон от 27.07.2006 N 152-ФЗ (ред. от 21.07.2014) "О персональных данных".

- Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных (выписка). ФСТЭК России, 2008 год

- А.И. Овчинников, Н.В. Медведев, А.Ю. Быков "Применение метода вектора спада для решения задачи поиска вариантов защиты от угроз безопасности вычислительной сети предприятия" \\ Вестник МГТУ им. Н.Э. Баумана. Сер. “Приборостроение”. 2008. №2

- ...